Зміст

- Визначення - Що означає алгоритм безпечного хешу 1 (SHA-1)?

- Вступ до Microsoft Azure та Microsoft Cloud | У цьому посібнику ви дізнаєтеся, що стосується хмарних обчислень та як Microsoft Azure може допомогти вам мігрувати та вести свій бізнес із хмари.

- Техопедія пояснює безпечний хеш-алгоритм 1 (SHA-1)

Визначення - Що означає алгоритм безпечного хешу 1 (SHA-1)?

Алгоритм безпечного хешу 1 (SHA-1) - алгоритм захисту криптографічної комп'ютерної безпеки. Він був створений Агентством національної безпеки США в 1995 році за алгоритмом SHA-0 в 1993 році і є частиною Алгоритму цифрового підпису або стандарту цифрового підпису (DSS).

Вступ до Microsoft Azure та Microsoft Cloud | У цьому посібнику ви дізнаєтеся, що стосується хмарних обчислень та як Microsoft Azure може допомогти вам мігрувати та вести свій бізнес із хмари.

Техопедія пояснює безпечний хеш-алгоритм 1 (SHA-1)

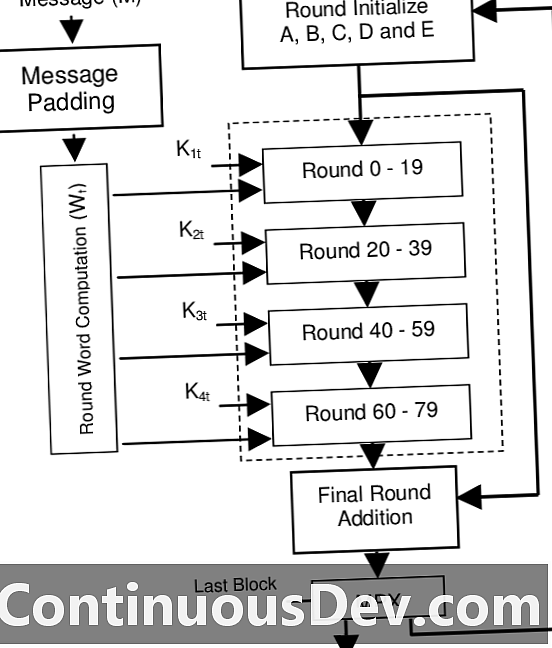

SHA-1 створює 160-бітове хеш-значення або перетравлюється із введених даних (даних, які потребують шифрування), що нагадує хеш-значення алгоритму MD5. Він використовує 80 раундів криптографічних операцій для шифрування та захисту об'єкта даних. Деякі протоколи, які використовують SHA-1, включають:

- Безпека транспортного шару (TLS)

- Шар захищених розеток (SSL)

- Досить хороша конфіденційність (PGP)

- Безпечна оболонка (SSH)

- Безпечні / багатоцільові розширення Інтернет-пошти (S / MIME)

- Безпека Інтернет-протоколів (IPSec)

SHA-1 зазвичай використовується в криптографічних програмах і середовищах, де потреба в цілісності даних є високою. Він також використовується для індексації хеш-функцій та виявлення пошкодження даних та помилок контрольної суми.