Зміст

- Визначення - Що означає алгоритм безпечного хешу 2 (SHA-2)?

- Вступ до Microsoft Azure та Microsoft Cloud | У цьому посібнику ви дізнаєтеся, що стосується хмарних обчислень та як Microsoft Azure може допомогти вам мігрувати та вести свій бізнес із хмари.

- Техопедія пояснює алгоритм безпечного хешу 2 (SHA-2)

Визначення - Що означає алгоритм безпечного хешу 2 (SHA-2)?

Алгоритм безпечного хешу 2 (SHA-2) - це криптографічний алгоритм захисту комп'ютерної безпеки. Він був створений Агентством національної безпеки США (NSA) у співпраці з Національним інститутом науки і техніки (NIST) як доповнення до алгоритму SHA-1. SHA-2 має шість різних варіантів, які відрізняються пропорційно розміру біт, який використовується для шифрування даних.

Вступ до Microsoft Azure та Microsoft Cloud | У цьому посібнику ви дізнаєтеся, що стосується хмарних обчислень та як Microsoft Azure може допомогти вам мігрувати та вести свій бізнес із хмари.

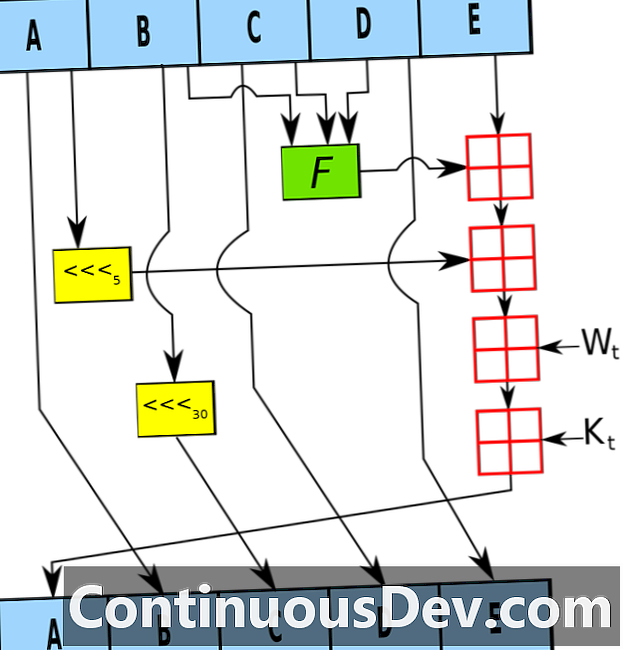

Техопедія пояснює алгоритм безпечного хешу 2 (SHA-2)

Сімейство хеш-функцій SHA-2 включає:

- SHA-224

- SHA-256

- SHA-284

- SHA-512

- SHA-512/224

- SHA-512/256

Число у кожному варіанті представляє бітові значення. SHA-2 забезпечує кращу запобігання зіткненням, тобто одні і ті ж вхідні дані завжди мають інше хеш-значення. SHA-2 використовує від 64 до 80 раундів операцій з криптографією, і зазвичай використовується для перевірки та підпису цифрових сертифікатів безпеки та документів.